Хочеш знати, чи була зламана система голосування? Перевір виборчі бюлетені

Дж. Алекс ХальдерманВи можливо читали статтю у NYMag про мої переговори з представниками передвиборчого штабу Клінтон щодо того, чи будуть вони добиватися перерахунку голосів у критично важливих штатах. У цій статті мої думки були викладені в інтерпретації іншої особи, яка неправильно зазначила причини того, чому перевірка виборчих бюлетенів в ручному режимі є невід'ємною частиною системи безпеки (і до того ж ця стаття містить деякі неправильні цифри). Дозвольте мені поставити всі крапки над “і” щодо того, що я та інші відомі експерти з безпеки виборів насправді говорили передвиборчому штабові та всім іншим, хто хотів слухати нас.

Як іноземний уряд міг зламати машини для підрахунку голосів в Америці, аби змінити результати голосування президентських виборів? Ось один ймовірний сценарій. По-перше, зловмисники заздалегідь дослідили виборчі офіси, щоб знайти лазівки, через які можна проникнути у їхні комп'ютери. Ближче до виборів, коли з даних опитування виборців стало зрозуміло, у яких штатах очікується мінімальний розрив у кількості голосів між кандидатами, хакери могли поширити шкідливий код для зламу машин для голосування в деяких з цих штатів, налаштувавши ці машини таким чином, щоб вони перерахували невеликий відсоток голосів на користь того кандидата, якому надається перевага. Цей шкідливий код скоріше за все міг бути запрограмований таким чином, щоб залишатися неактивним під час передвиборчих тестів, зробити свою брудну справу під час виборів і самознищитися одразу після зачинення виборчих дільниць. Кваліфікована робота зловмисників мала б лишитися непомітною, без жодних видимих ознак - в той час як вся країна була б здивована, побачивши розбіжність між результатами виборів та даними передвиборчих опитувань у декількох штатах із мінімальним розривом між кандидатами.

Чи може хтось бути настільки нахабним, аби спробувати здійснити подібну хакерську атаку? Декілька років тому я міг би сказати, що це звучить, як наукова фантастика, але у 2016 році ми стали свідками безпрецедентних кібератак, спрямованих на втручання у виборчий процес. Цього літа, зловмисники зламали систему електронної пошти Національного комітету Демократичної партії, а також обліковий запис електронної пошти Джона Подести, Голови передвиборчого штабу Гілларі Клінтон, що призвело до витоку приватних повідомлень. Зловмисники проникли в системи реєстрації виборців двох штатів, а саме Іллінойса і Арізони, і вкрали звідси дані виборців. І є докази того, що хакери намагалися проникнути у виборчі офіси деяких інших штатів.

У всіх цих випадках, федеральні відомства публічно заявляли, що вищі посадові особи уряду Росії санкціонували ці атаки. Росія володіє високотехнічним потенціалом для здійснення кібератак і продемонструвала свою готовність використати його з метою зламу виборчої системи. В 2014 році, під час президентських виборів в Україні, зловмисники, що мали зв'язки з Росією, організували зрив системи підрахунку голосів в країні і, згідно з опублікованими даними, українським чиновникам лише в останню хвилину вдалося знешкодити шкідливу програму для крадіжки голосів, яка була спрямована на те, щоб оголосити неправильного переможця виборів. Росія - це не єдина країна, здатна здійснити атаку на американські системи – на сьогоднішній день військові сили більшості країн володіють високотехнічними засобами для ведення кібервійни.

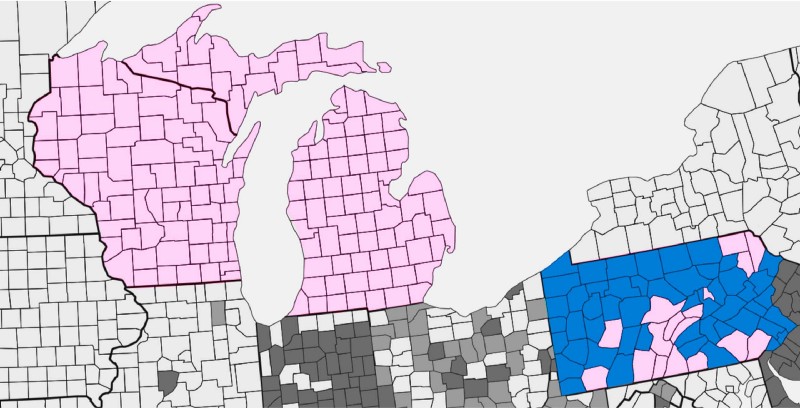

«Рожеві» штати переважно використовують електронну систему голосування, яка за допомогою оптичних сканерів підраховує паперові бюлетені. За їх допомогою можна перевірити, чи виконали автоматичні засоби для голосування правильний підрахунок голосів. «Сині» штати використовують безпаперові системи голосування, які вимагають проведення ретроспективного аналізу.

Чи були цьогорічні відхилення від даних передвиборчих опитувань громадської думки наслідком кібератак? Напевно, що ні. На мою думку, найбільш ймовірним поясненням є те, що результати опитування громадської думки були системно невірними, аніж те, що виборча система була зламана. Але я не вважаю, що будь-яке з цих, на перший погляд, не надто правдоподібних пояснень є значно більш вірогідним за інше. Є лише один спосіб дізнатися, чи були змінені результати виборів за допомогою кібератак. Слід перевірити доступні фізичні докази - паперові бюлетені та обладнання для голосування у штатах, які мали вирішальне значення - Вісконсин, Мічиган та Пенсільванія. На жаль, ніхто взагалі не буде перевіряти ці докази, якщо один з кандидатів не подасть петицію з вимогою перерахунку голосів у цих штатах зараз або у наступні декілька днів.

Як слід протидіяти подібним атакам, щоб вони не досягли своєї мети?

Американські машини для підрахунку голосів мають серйозні недоліки з точки зору кібербезпеки. І це не є новиною. Поза всяких сумнівів, протягом останнього десятиріччя дана обставина була документально зафіксована мною та іншими експертами з комп'ютерної безпеки у незліченній кількості рецензованої документації та досліджень, які проводилися за рахунок державних коштів. Протягом багатьох років ми наголошували на тому, що машини для голосування - це комп'ютери, і вони мають програмне забезпечення, яке можна перепрограмувати, а тому, якщо зловмисники можуть модифікувати це програмне забезпечення шляхом зараження машин шкідливим кодом, вони можуть змусити ці машини видати будь-які бажані результати. Я продемонстрував це в лабораторії на прикладі реальних машин для голосування — всього за декілька секунд будь-хто може інсталювати на ці машини шкідливий код, що краде голоси і тихо змінює електронні записи кожного голосування.

І зовсім неважливо чи підключені машини для голосування до мережі Інтернет. Незадовго до проведення кожних виборів члени дільничної виборчої комісії копіюють проект виборчого бюлетеню зі звичайного персонального комп'ютера в урядовому офісі та використовують знімні носії інформації (як наприклад, карта пам'яті з цифрової фотокамери), щоб завантажити виборчий бюлетень в кожну машину для голосування. Комп'ютер, з якого копіюється проект бюлетеня, майже напевно не дуже добре захищений, і, якщо зловмиснику вдається заразити його, то шкідливий код, що краде голоси, може проникнути до кожної машини для голосування у даному штаті. Немає жодних сумнівів, що технічно підкованим хакерам до снаги подібне завдання. (Якби я та мої студенти із докторським ступенем були злочинцями, я впевнений, що ми би успішно провернули цю справу). Якщо є хтось достатньо досвідчений, мотивований і готовий наразити себе на небезпеку бути спійманим, то це вже сталося.

Чому досі нічого не було зроблено з цього приводу? У США кожен штат (а часто навіть окремі округи або муніципалітети) обирає свою власну технологію проведення виборів, і деякі штати вжили заходів, щоб захиститися від цих проблем. (Наприклад, у 2007 році Каліфорнія заборонила використання найбільш вразливих машин для голосування через їх низький ступінь захисту, виявлений мною та іншими комп'ютерними фахівцями). Але багато штатів продовжують використовувати машини, які вважаються вразливими, — іноді навіть у поєднанні з програмним забезпеченням, що застаріло на десять або більше років, — тому що в них просто немає грошей, щоб замінити ці машини.

Є лише одна абсолютно необхідна гарантія безпеки, що здатна захистити більшість голосів американських виборців: папір.

Я знаю, що говорячи подібні речі, я можливо здаюся противником будь-якої автоматизації, але більшість експертів з безпеки проведення виборів погоджуються зі мною у цьому питанні: паперові виборчі бюлетені є найкращою із доступних нині технологій для проведення голосування. Ми використовуємо два основних види паперових систем голосування в різних частинах Сполучених Штатів. У першому випадку виборці заповнюють бюлетені, які потім скануються у комп'ютер для підрахунку голосів (голосування із використанням системи оптичного сканування). У другому випадку виборці голосують з використанням комп'ютера, який враховує голоси та роздруковує результати голосування на папері (так званий аудит паперових бюлетенів, завірених виборцями). Так чи інакше, паперовий носій фіксує результат голосування, який у подальшому неможливо змінити за допомогою будь-яких помилок у програмі, неправильної конфігурації або комп'ютерного вірусу, що міг заразити машини.

Після голосування люди мають змогу перевірити дані, що містяться на паперових носіях, аби переконатися, що результати, надані машинами для голосування, є точними і правильно встановили переможця виборів. Усі прагнуть, щоб гальма в автомобілі продовжували нормально функціонувати навіть у разі збою бортового комп'ютера, і так само має бути забезпечена можливість точного підрахунку голосів, навіть якщо машини для голосування технічно несправні або атаковані хакерами. В обох випадках здоровий глузд підказує нам, що необхідно мати систему фізичного резервного копіювання. Впродовж багатьох років я та інші фахівці з питань безпеки проведення виборів відстоювали ідею використання паперових виборчих бюлетенів. На сьогоднішній день, близько 70% американських виборців зареєстровані в адміністративно-територіальних одиницях, які зберігають паперові записи кожного голосу.

Є лише одна проблема, яка може стати несподіванкою навіть для багатьох експертів в області безпеки: жоден штат насправді не планує перевіряти паперові носії у такий спосіб, який гарантовано дозволив би виявити помилки у результатах виборів, встановлених комп'ютерними засобами. Близько половини штатів не мають відповідних законів, які вимагають ручної перевірки виборчих бюлетенів, а переважна більшість інших штатів виконують лише поверхневі вибіркові перевірки. Якщо ніхто не перевіряє паперові документи, то їх взагалі може не існувати. Розумні зловмисники могли б скористатися цим.

Є ще один спосіб, за допомогою якого можна було б перевірити цьогорічні виборчі бюлетені. У багатьох штатах кандидати мають право подати петицію з вимогою перерахунку голосів. При цьому кандидат має покрити витрати на здійснення перерахунку, які можуть досягти мільйонів доларів. Вже зовсім скоро спливе кінцевий термін подачі петиції щодо здійснення перерахунку голосів. Наприклад, у штаті Вісконсин (відрив у кількості голосів 0.7%) кінцевий термін спливає найближчої п’ятниці, у штаті Пенсільванія (відрив 1.2%) - наступного понеділка, у штаті Мічиган (відрив 0.3%) – наступної середи.

Перевірка фізичних доказів у цих штатах - навіть якщо не буде виявлено жодних помилок - допоможе розвіяти сумніви і надасть виборцям обґрунтовану впевненість у тому, що результати виборів є вірними. Це також створить необхідний прецедент для проведення рутинної перевірки паперових бюлетенів і стане важливим стримуючим фактором проти кібератак на майбутніх виборах. Перерахунок бюлетенів на цих виборах дозволить підтвердити їх чесність та справедливість, але вікно можливостей для кандидатів скоро буде зачинене.

Ще багато чого потрібно зробити, щоб забезпечити безпеку виборів у США, і важливі гарантії безпеки могли б бути введені у дію до 2018 року. Штати, що використовують безпаперові машини для голосування, мають бути замінені на системи оптичного сканування. Крім того, усі штати мають привести свої процедури перевірки та перерахунку голосів у відповідність до сучасних вимог. Існують швидкі та недорогі способи перевірки (або корегування) результатів комп'ютерного голосування за допомогою аудиту, що знижує ризики, а також статистичного методу, який включає в себе ручну перевірку випадковим чином обраних виборчих бюлетенів. Чиновники мають розпочати підготовку якомога раніше, для того щоб гарантувати, що всі ці поліпшення будуть впроваджені до початку наступних великих виборів.

J. Alex Halderman (Дж. Алекс Хальдерман) - професор комп'ютерних наук та інжинірингу Мічиганського Університету та директор Мічиганського Центру з комп'ютерної безпеки та суспільства. Його навчальний курс по виборчим технологіям під назвою «Забезпечення цифрової демократії» доступний на Coursera. Нещодавно Popular Science назвала його одним з “десяти найяскравіших умів, які змінили уявлення про науку, інженерію та всесвіт”.